安卓系统找基址call,探索call指令下的基址生成奥秘

亲爱的读者们,你是否曾好奇过安卓系统中的那些神秘代码?今天,就让我带你一探究竟,揭开安卓系统找基址call的神秘面纱!

想象你手中拿着一部安卓手机,屏幕上显示着各种应用,它们在默默无闻地运行着。而这些应用背后的秘密,就是安卓系统中的基址call。那么,什么是基址call呢?它又如何在安卓系统中发挥作用呢?

一、基址call的奥秘

基址call,顾名思义,就是寻找基址的过程。在安卓系统中,每个应用都需要一个基址,以便在内存中正确地加载和运行。而基址call,就是系统在启动应用时,寻找并确定这个基址的过程。

二、寻找基址的途径

那么,安卓系统是如何找到基址的呢?其实,它主要依靠以下几个途径:

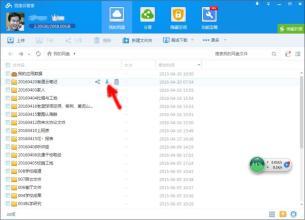

1. /proc/self/maps文件:这个文件记录了当前进程的内存映射信息,包括基址、加载地址、权限等。通过读取这个文件,系统可以找到所需应用的基址。

2. 正则匹配:在/proc/self/maps文件中,每个应用的基址都对应一个so文件路径和加载基址。通过正则匹配,系统可以快速定位到所需应用的基址。

3. 解析elf格式:elf(Executable and Linkable Format)是一种可执行文件格式,用于描述程序在内存中的布局。通过解析elf格式,系统可以找到所需应用的基址。

三、xhook安卓系统底层抹机原理

了解了基址call的寻找过程,接下来,让我们来了解一下xhook安卓系统底层抹机原理。xhook是一种强大的工具,它可以通过修改系统底层代码,实现对安卓系统的深度定制。

xhook的工作原理大致如下:

1. 读取/proc/self/maps文件内容,找到so文件路径和加载基址。

2. 解析elf格式,找到要hook的函数的地址。

3. 将要hook的函数地址替换成自己指定的函数地址。

通过这种方式,xhook可以实现对安卓系统底层代码的修改,从而实现抹机、修改系统设置等功能。

四、基址call的应用

基址call在安卓系统中有着广泛的应用,以下列举几个例子:

1. 应用启动:在应用启动过程中,系统会通过基址call找到应用的基址,并将其加载到内存中。

2. 内存管理:在内存管理过程中,系统会根据基址call找到应用的内存区域,进行读写操作。

3. 系统调用:在系统调用过程中,系统会通过基址call找到所需函数的地址,并执行相应的操作。

五、

通过本文的介绍,相信你已经对安卓系统找基址call有了更深入的了解。基址call是安卓系统中一个重要的环节,它关系到应用的正常运行。而xhook等工具,则为我们提供了修改系统底层代码的途径,让我们可以更加深入地了解安卓系统。

让我们一起期待安卓系统未来的发展,期待更多有趣的技术和功能出现!